今日のデジタル環境において、サイバーセキュリティは企業、組織、個人にとって重要な懸念事項となっています。ますます多くの活動がオンラインに移行する中で、機密情報を保護し、運用の整合性を維持し、セキュリティ基準への準拠を確保する必要性はかつてないほど高まっています。堅牢なサイバーセキュリティ戦略の2つの重要な要素は、Webアプリケーションファイアウォール(WAF)と従来のファイアウォールです。両者はセキュリティを強化するために設計されていますが、それぞれ異なる目的を持ち、異なる方法で機能します。本記事では、WAFとファイアウォールの主な違いについて探り、独自の機能、展開シナリオ、および包括的なサイバーセキュリティフレームワークにおける相互補完の方法を強調します。

ファイアウォールとは何ですか?

ファイアウォールは、あらかじめ決められたセキュリティルールに基づいて、入出力のネットワークトラフィックを監視し制御するネットワークセキュリティデバイスです。その主な機能は、内部ネットワークと外部の脅威(未承認のアクセスや悪意のあるトラフィックなど)との間に障壁を作ることです。ファイアウォールはプライベートネットワークを保護するために不可欠であり、正当なトラフィックのみが通過できるようにし、潜在的に有害または望ましくないデータをブロックします。

ファイアウォールの種類

ファイアウォールには、各々の強みと制限があります:

- パケットフィルタリングファイアウォール:最も基本的なタイプのファイアウォールです。OSIモデルのネットワーク層(Layer 3)で動作し、IPアドレス、ポート、およびプロトコルに基づいてトラフィックをフィルタリングします。シンプルで高速ですが、パケットの内容を検査することはできません。

- ステートフルインスペクションファイアウォール:これらのファイアウォールは、ネットワーク接続の状態を追跡し、トラフィックのコンテキストに基づいて決定を下すことができます。パケットフィルタリングファイアウォールよりも高度で、トラフィックフローの全体的なコンテキストを分析することでより良いセキュリティを提供します。

- プロキシファイアウォール:アプリケーションレベルゲートウェイとも呼ばれるプロキシファイアウォールは、内部ネットワークと外部ネットワークの間の仲介者として機能します。OSIモデルのアプリケーション層(Layer 7)でトラフィックをフィルタリングし、詳細なトラフィック検査と制御を提供します。ただし、レイテンシを引き起こす可能性があり、高速ネットワークには適していない場合があります。

- 次世代ファイアウォール:NGFWは、従来のファイアウォール機能を侵入防止システム(IPS)、アプリケーションの認識、脅威インテリジェンスなどの現代的なセキュリティ機能と組み合わせた高度なファイアウォールです。広範囲な脅威に対して包括的な保護を提供するように設計されています。

強みと制限

ファイアウォールは、不正なトラフィックをブロックし、プライベートネットワークへの不正アクセスを防ぐのに非常に効果的です。特定のルールに基づいてトラフィックを許可または拒否するように設定できるため、ネットワークレベルの攻撃に対する強力な第一線の防御を提供します。しかし、ファイアウォールはアプリケーションレイヤーのトラフィックを検査する際に制限があります。SQLインジェクションやクロスサイトスクリプティング(XSS)など、Webアプリケーションの脆弱性を悪用する洗練された攻撃を検出できない場合があります。

Webアプリケーションファイアウォール(WAF)とは何ですか?

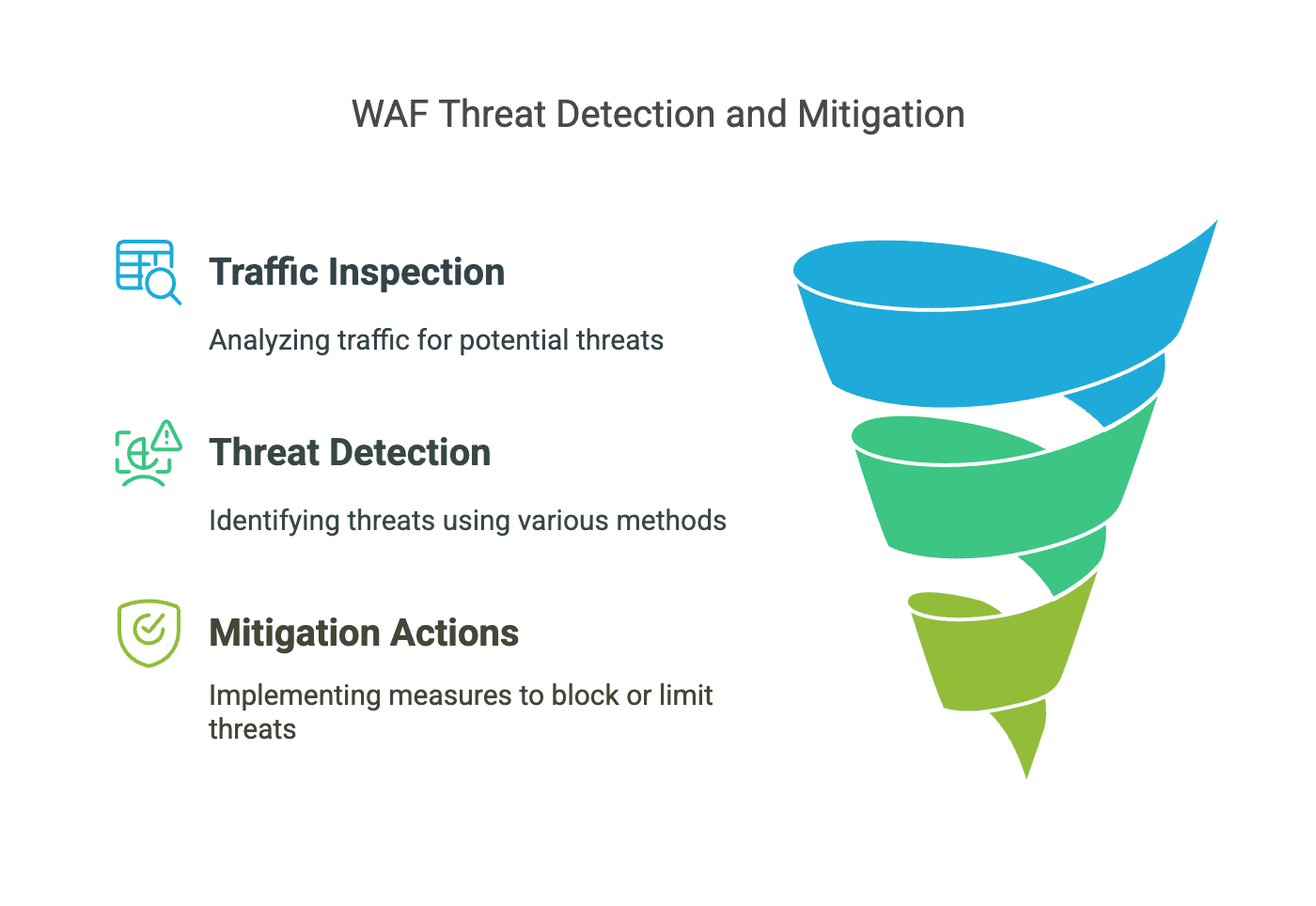

Webアプリケーションファイアウォール(WAF)は、アプリケーションレイヤー攻撃からWebアプリケーションを保護するために設計された専門的なセキュリティソリューションです。従来のファイアウォールがネットワークトラフィックに焦点を当てるのに対し、WAFはHTTP/HTTPSトラフィックを監視およびフィルタリングするように特化しています。悪意のあるリクエストを特定してブロックするために、Webトラフィックを検査および分析することにより、追加のセキュリティレイヤーを提供します。

主な機能

WAFは、Webアプリケーションを保護するために不可欠な複数の主な機能を提供します:

- OWASPトップ10脅威への保護:WAFは、SQLインジェクション、XSS、クロスサイトリクエストフォージェリ(CSRF)など、OWASPトップ10に掲載されている一般的なWebアプリケーションの脆弱性を軽減するように設計されています。

- 監視とログ記録:WAFは詳細な監視とログ記録機能を提供し、管理者がトラフィックパターンを追跡および分析し、異常を検出し、潜在的な脅威にリアルタイムで対応できるようにします。

- カスタムルールとポリシー:WAFは、特定のセキュリティニーズに対応するためにカスタムルールとポリシーで構成できます。これにより、組織はセキュリティ姿勢を微調整し、進化する脅威に適応できます。

強みと制限

WAFは、従来のファイアウォールが見逃す可能性のあるアプリケーションレイヤー攻撃を軽減するのに非常に効果的です。Webトラフィックに対する細かい制御を提供し、Webアプリケーションをターゲットにした洗練された脅威を検出してブロックできます。しかし、WAFは、より広範なネットワークレベルの脅威に対処する能力に制限があります。Webアプリケーションを保護するために設計されており、ネットワークの他の側面に対して包括的な保護を提供することはできません。

WAFとファイアウォールの主な違い

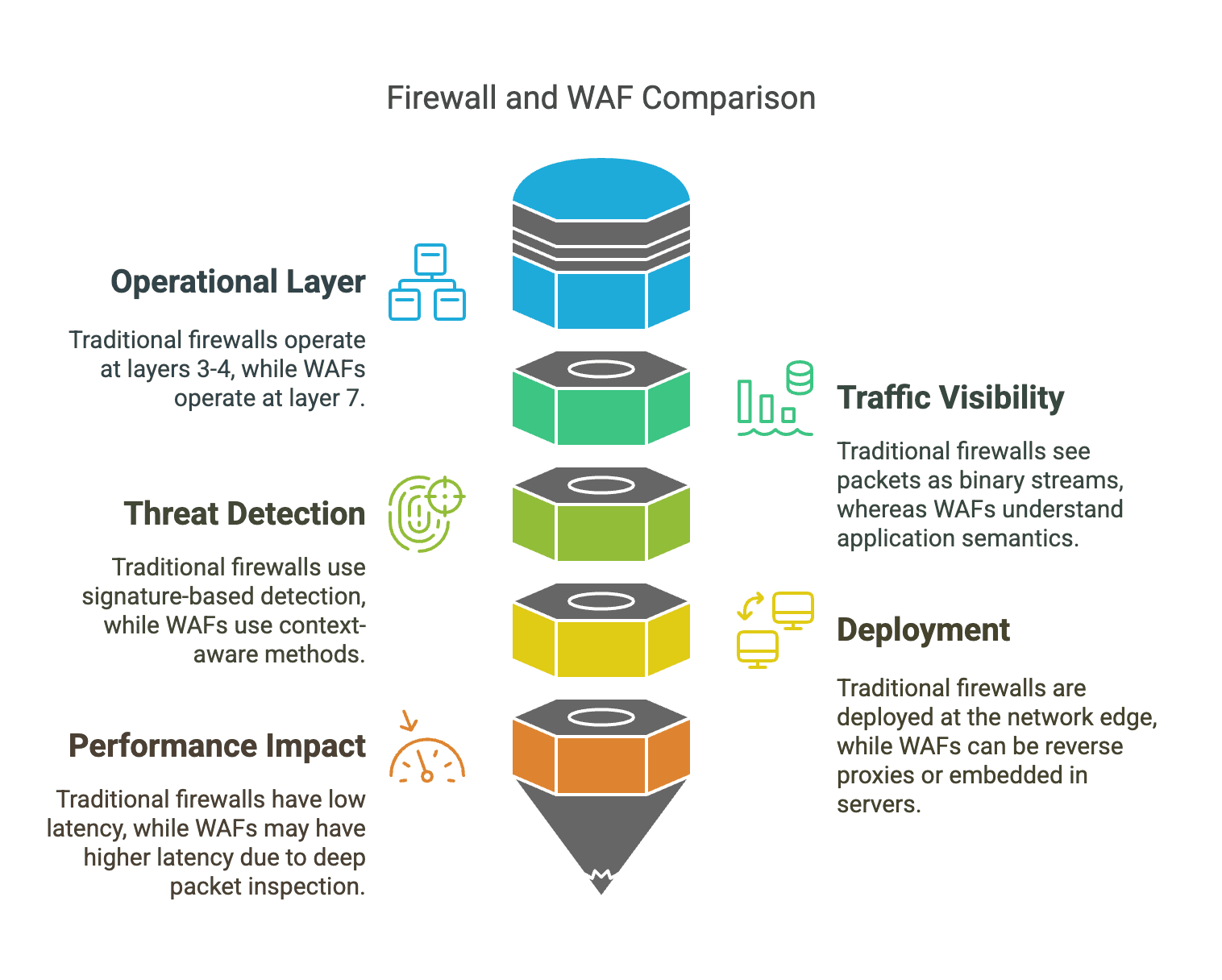

操作層

WAFとファイアウォールの最も基本的な違いの1つは、OSモデルのどの層で動作するかです。ファイアウォールは通常、OSIの第3層および第4層(ネットワーク層およびトランスポート層)で動作します。IPアドレス、ポート、およびプロトコルに基づいてネットワークトラフィックを監視および制御することに焦点を当てています。一方、WAFはOSIの第7層、アプリケーション層で動作します。HTTP/HTTPSトラフィックを検査およびフィルタリングするように特別に設計されており、Webアプリケーションの詳細な分析と保護を提供します。

対象となるトラフィック

ファイアウォールは、未承認のアクセスや悪意のあるトラフィックからプライベートネットワークを保護します。ネットワークトラフィックを監視および制御し、正当なトラフィックのみが通過できるようにします。一方、WAFは特にWebアプリケーションおよびHTTP/HTTPSトラフィックに焦点を当てています。SQLインジェクション、XSS、CSRFなどのアプリケーションレイヤー攻撃からWebアプリケーションを保護します。

展開とアーキテクチャ

ファイアウォールは通常、ネットワークのエッジに展開され、内部ネットワークと外部の脅威との間の障壁として機能します。ネットワークの出入りを監視および制御するために戦略的に配置されています。しかし、WAFはWebアプリケーションやサーバーに近い場所に展開されます。リアルタイムでWebトラフィックを監視およびフィルタリングするために、Webサーバーの前に配置されることが多いです。

軽減される攻撃の種類

ファイアウォールは、未承認のアクセス、ポートスキャン、サービス拒否(DoS)攻撃などのネットワークレベルの攻撃から保護するのに効果的です。事前に定義されたルールやポリシーに基づいて悪意のあるトラフィックをブロックできます。一方、WAFはアプリケーションレイヤー攻撃から保護するために設計されています。SQLインジェクション、XSS、CSRFなど、Webアプリケーションを標的とした洗練された脅威を検出してブロックできます。

ファイアウォール対WAF:ユースケース

ファイアウォールのユースケース

ファイアウォールは、個々のユーザーやネットワークを保護するために不可欠です。以下のシナリオで一般的に使用されます:

- ネットワーク周辺の保護:ファイアウォールは、ネットワークの周辺を保護するために不可欠です。内部ネットワークと外部の脅威(インターネットなど)との間の障壁として機能します。IPアドレス、ポート、プロトコルに基づいてトラフィックをフィルタリングし、未承認のアクセスを防ぎ、悪意のあるトラフィックをブロックします。

- 内部ネットワークのセグメンテーション:ファイアウォールは、内部ネットワークを異なるセキュリティゾーンにセグメント化するために使用できます。これにより、ネットワークの異なる部分間のトラフィックの流れを制御し、潜在的な脅威の拡散を制限できます。

- コンプライアンスとポリシーの施行:ファイアウォールは、セキュリティポリシーを施行することにより、組織がコンプライアンス要件を満たすのを助けます。トラフィックをログに記録および監視し、認可された活動のみが許可されることを保証します。

- ネットワークレベルの脅威に対する基本的な保護:ファイアウォールは、ポートスキャンやサービス拒否(DoS)攻撃などの一般的なネットワークレベルの攻撃に対する第一線の防御を提供します。

WAFのユースケース

WAFは、Webアプリケーションを保護するために特別に設計されており、以下のシナリオで使用されます:

- アプリケーションレイヤー攻撃からの保護:WAFは、SQLインジェクション、クロスサイトスクリプティング(XSS)、クロスサイトリクエストフォージェリ(CSRF)などのアプリケーションレイヤー攻撃からWebアプリケーションを保護する専門家です。これらの攻撃はWebアプリケーションの脆弱性をターゲットにし、データ侵害につながる可能性があります。

- Web中心の環境のセキュリティの強化:WAFは、Webアプリケーションがビジネスインフラの重要な部分である環境で特に役立ちます。HTTP/HTTPSトラフィックを詳細に検査およびフィルタリングし、Webアプリケーションを洗練された脅威から保護します。

- コンプライアンス要件の遵守:WAFは、Webアプリケーションのセキュリティに関連するコンプライアンス要件を満たすのに役立ちます。たとえば、Webアプリケーションを保護するためのPCI DSSの要件を満たすために使用できます。

- リアルタイムの監視と脅威検出:WAFは、リアルタイムの監視とログ記録機能を提供し、管理者が迅速に脅威を検出して対応できるようにします。トラフィックパターンを分析し、攻撃を示す異常を特定できます。

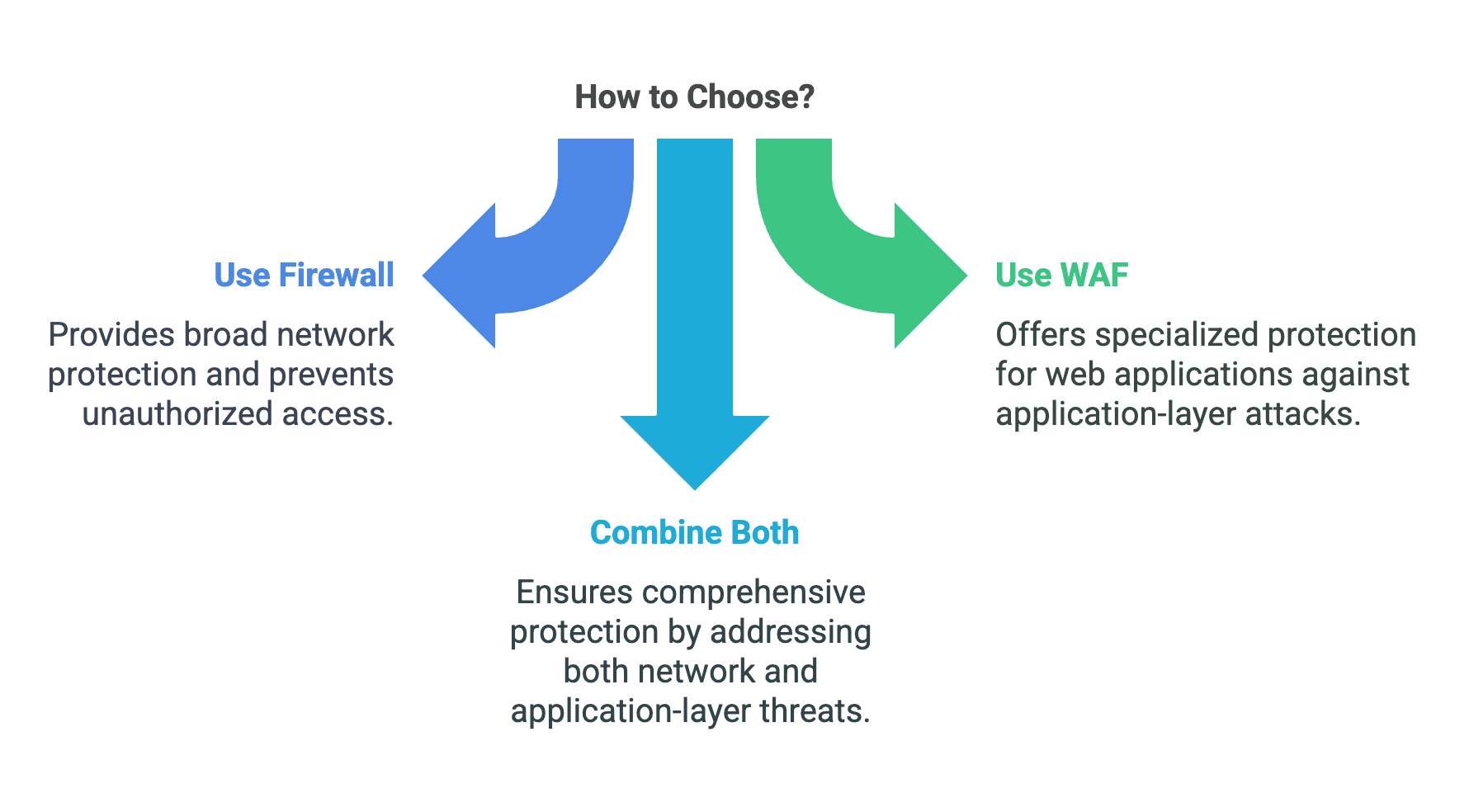

適切なセキュリティツールの選択方法

ファイアウォールを使用する場合

ファイアウォールは、広範なネットワーク保護と未承認のアクセスを防ぐために不可欠です。外部の脅威からプライベートネットワークを保護し、正当なトラフィックのみが通過できることを保証する必要がある組織に最適です。ファイアウォールは、ネットワークレベルの攻撃に対する強力な第一線の防御を提供し、サイバーセキュリティ戦略の基本的な要素です。

WAFを使用する場合

WAFは、Webアプリケーションに大きく依存し、アプリケーションレイヤー攻撃から保護する必要がある組織に最適です。特にWebアプリケーションがインターネットに露出しており、洗練された脅威の標的になりやすい環境で役立ちます。WAFはWebアプリケーションに特化した保護を提供し、従来のファイアウォールが見逃す可能性のある攻撃を検出してブロックできます。

WAFとファイアウォールの組み合わせ

ファイアウォールとWAFは異なる目的を持っていますが、併用することで非常に効果的です。これら2つのセキュリティツールを組み合わせることで、多様な脅威に対する包括的な保護を提供する層状のセキュリティアプローチを実現します。ファイアウォールは外部の脅威からネットワークを保護し、WAFはWebアプリケーションに特化した保護を提供します。この層状のアプローチにより、ネットワークレベルとアプリケーションレベルの脅威の両方に対応し、潜在的な攻撃に対する強固な防御を提供します。

ファイアウォールとWAFの将来のトレンドと収束

サイバーセキュリティが進化し続ける中で、ファイアウォールとWebアプリケーションファイアウォール(WAF)の従来の役割は大きな変化を遂げています。これらのセキュリティツールの未来は、先進技術、クラウドネイティブソリューション、さまざまな脅威に対する包括的な保護を提供する統合プラットフォームの導入によって特徴付けられています。

1. AI/MLの統合

人工知能(AI)と機械学習(ML)の導入は、ファイアウォールとWAFの両方を変革し、脅威をより効果的に検出し、対応できるようにしています。

- ファイアウォール:AIとMLは予測分析を強化するために使用されており、ファイアウォールがリアルタイムで異常なトラフィックパターンを特定し、対応できるようにします。これらの高度な機能により、ファイアウォールは以前には見逃されていた可能性のある洗練された脅威を検出してブロックできます。たとえば、AI駆動のファイアウォールはトラフィックパターンを分析して、潜在的なDDoS攻撃や未承認のアクセス試行を特定し、ネットワークセキュリティへのより積極的なアプローチを提供します。

- WAF:WAFは、ゼロデイAPIの悪用やその他の新たな脅威を検出するための行動モデルを開発するためにAIとMLを活用しています。Webトラフィックの行動を分析することで、WAFは特定の脅威が以前に特定されていなくても、攻撃を示す異常なパターンを特定できます。この積極的なアプローチにより、組織は攻撃者が常に戦術を進化させる中で先手を打つことができます。

2. クラウドネイティブの進化

クラウドネイティブソリューションへの移行は、ファイアウォールとWAFの進化を促進し、よりスケーラブルで柔軟なものにしています。

- ファイアウォール・アズ・ア・サービス(FWaaS):FWaaSソリューションはますます人気を集めており、組織がクラウド内でファイアウォールを展開および管理できるようにします。ZscalerやPerimeter 81のようなプロバイダーは、オンプレミスのハードウェアを必要とせずに包括的なネットワークセキュリティを提供するFWaaSソリューションを提供しています。これらのクラウドベースのファイアウォールは、変化するネットワークの需要に応じて動的にスケールアップでき、組織が常に必要な保護を確保します。

- サーバーレスWAF:サーバーレスコンピューティングの台頭により、サーバーレスWAFが開発されました。AWS Lambda@Edgeのようなソリューションは、サーバーレス環境に統合されたWAF保護を提供します。これにより、組織は従来のWAF展開なしにWebアプリケーションやAPIを保護できます。サーバーレスWAFは、スケーラビリティと柔軟性の利点を提供し、現代のWeb中心の環境に最適です。

3. 統合プラットフォーム

サイバーセキュリティの未来は、複数のセキュリティツールを単一の一貫したソリューションに統合する統合プラットフォームに向かっています。このトレンドは、幅広い脅威に対する包括的な保護の必要性によって推進されています。

EdgeOneは、WAF、 DDoS 保護、 ボット 管理、そして CDN 加速機能を統合した優れたプラットフォームの一例です。この統合ソリューションにより、組織はITインフラの複数の側面をカバーする包括的なセキュリティフレームワークを得ることができます。これらのツールを単一のプラットフォームに統合することにより、EdgeOneはサイバーセキュリティに対するより一貫した効果的なアプローチを提供します。

EdgeOneの Web保護 サービスは、統合されたセキュリティ機能、軽量な運用と管理、最大限の防御効果を実現します。これは、中規模および大規模企業、セキュリティとパフォーマンスのバランスを必要とするグローバルビジネスシナリオに特に適しています。ユーザーは、全体のビジネスチェーンにわたって包括的で統合された保護を得るために、複数の独立した製品の間で妥協する必要がなくなります。サインアップ を始めるには、今すぐ私たちと一緒に旅を始めてください!

結論

結論として、WAFと従来のファイアウォールの違いを理解することは、包括的なサイバーセキュリティ戦略にとって重要です。ファイアウォールは未承認のアクセスや悪意のあるトラフィックからネットワークを保護し、WAFはアプリケーションレイヤー攻撃からWebアプリケーションを専門的に保護します。両者を組み合わせることで、さまざまな脅威に対する堅牢な保護を提供する層状のセキュリティアプローチが実現します。選択は組織の具体的なニーズに依存します。これらのニーズを慎重に評価し、適切なツールを選択することで、今日の複雑なデジタル環境における効果的な保護を確保できます。