ウェブセキュリティとは:脅威、防御、ベストプラクティスに関する包括的ガイド

デジタル時代において、ウェブセキュリティは世界中の個人、企業、政府にとって重要な関心事となっています。私たちの生活がますますオンラインに移行する中で、敏感な情報やデジタル資産の保護はこれまで以上に重要です。ウェブセキュリティは、ウェブサイト、ウェブアプリケーション、ユーザーデータをサイバー脅威から守るために設計された一連の実践、技術、プロトコルを包含しています。本記事では、ウェブセキュリティの多面的な世界を探求し、その重要性、一般的な脅威、必須対策、および将来のトレンドを強調します。

ウェブセキュリティとは何か?

ウェブセキュリティとは、ウェブサイト、ウェブアプリケーション、ウェブサービス、ユーザーをセキュリティ脅威、攻撃、脆弱性から守るために実施される保護措置およびプロトコルを指します。これは、無許可のアクセス、データ漏洩、およびその他の悪意のある活動からウェブエコシステムを保護するために設計された広範な技術、実践、ポリシーを包含しています。ウェブセキュリティは、クライアント側(ブラウザ)とサーバー側の両方のコンポーネント、ならびにそれらの間のデータ伝送チャネルを確保することを含みます。

なぜウェブセキュリティが重要なのか

ウェブセキュリティは、以下の理由から極めて重要です:

- デジタルフットプリントの拡大: 組織や個人がオンラインでの活動を増やすにつれ、セキュリティ侵害の潜在的影響は指数関数的に増加します。

- 高度化する脅威: サイバー攻撃はますます高度化しており、攻撃者は脆弱性を利用する新しい手法を開発しています。

- データの価値: データの金銭的および戦略的価値は上昇し続けており、攻撃者にとってより強力なインセンティブを生み出しています。

- 規制要件: GDPR、CCPAなどの法律や業界特有の規制は、ユーザーデータを保護するために特定のセキュリティ措置を義務付けています。

- 相互接続されたシステム: 現代のウェブアプリケーションは、孤立して動作することはほとんどなく、サービス間の複雑なセキュリティ依存関係を生み出しています。

- 評判管理: セキュリティ侵害は組織の評判や消費者の信頼を深刻に損なう可能性があり、その影響は長引くことが多いです。

ウェブセキュリティが個人と企業に与える影響

個人への影響

- 個人データの保護: ウェブセキュリティは、身分詐欺や詐欺から敏感な個人情報を守ります。

- 財務セキュリティ: 財務データを保護し、不正な取引を防ぎます。

- プライバシーの保持: 個人の通信や活動がプライベートに保たれることを保証します。

- デジタルトラスト: 個人が自信を持ってオンラインサービスを利用できるようにします。

- デバイスのセキュリティ: マルウェア感染を防ぎ、個人デバイスを危険から守ります。

企業への影響

- 財務的影響: セキュリティ侵害は、直接的なコスト、罰金、修復費用を含め、企業に平均して430万ドルのコストをもたらします(2022年時点)。

- 運営の継続性: ウェブセキュリティは、サイバー攻撃によってビジネス運営が中断されないようにします。

- 顧客の信頼: 強固なセキュリティ慣行は、顧客の信頼と忠誠心を築きます。

- 競争優位: セキュリティは、データ保護が重視される業界で企業を差別化することができます。

- 法令遵守: 適切なセキュリティ措置は、企業が規制要件を満たし、罰則を回避するのに役立ちます。

- 知的財産の保護: 独自のアルゴリズム、デザイン、ビジネス戦略など、貴重なビジネス資産を保護します。

ウェブセキュリティは単なる技術的考慮事項ではなく、基本的なビジネス要件であり、責任あるデジタル市民権の重要な要素です。ウェブ技術への依存が高まるにつれて、堅牢なウェブセキュリティ措置の重要性はますます高まるでしょう。

ウェブアーキテクチャとセキュリティリスク

クライアント-サーバーの脆弱性

現代のウェブアプリケーションのバックボーンを形成するクライアント-サーバーモデルは、開発者やセキュリティ専門家が理解し対処しなければならない一連のセキュリティ課題を提示します。

1. クライアント側

クライアント側では、最も重要なリスクの1つはクロスサイトスクリプティング(XSS)です。攻撃者は悪意のあるJavaScriptコードをウェブページに挿入し、それが他のユーザーのブラウザで実行されます。これにより、攻撃者はユーザーアカウントへの無許可アクセスを得たり、ウェブサイトを改ざんしたりして、影響を受けた組織の評判や信用を損なう可能性があります。さらに、悪意のあるスクリプトがユーザーをフィッシングサイトにリダイレクトし、敏感な情報を明らかにさせることもあります。

2. サーバー側

サーバー側の脆弱性も同様に懸念されます。ApacheやNginxの古いバージョンのような設定ミスのあるサーバーは、分散型サービス拒否(DDoS)攻撃の主要なターゲットになります。これらの攻撃はサーバーリソースを圧倒し、サービス中断やデータ損失を引き起こす可能性があります。さらに、適切に保護されていないデータベースはデータ漏洩を引き起こし、ユーザー認証情報や個人データのような敏感な情報を露出させる可能性があります。

3. APIセキュリティ

クライアントとサーバー間の通信にもリスクがあります。暗号化されていないHTTPトラフィックは傍受されやすく、攻撃者が当事者間で送信される敏感な情報を傍受することを可能にします。セキュリティが不十分なAPIは、しばしば重要なバックエンドロジックを処理し、攻撃者がアプリケーションの動作を操作したり、制限されたデータにアクセスしたりするための脆弱性を露出させることがあります。

攻撃ベクトル

一般的な攻撃ベクトルを理解することは、効果的なセキュリティ戦略を開発するために重要です。

1. 脆弱な認証

デフォルトの認証情報や単純なパスワードの使用などの脆弱な認証メカニズムは、システムをブルートフォース攻撃に対して脆弱にします。攻撃者は異なる組み合わせを系統的に試みて不正アクセスを獲得します。これは、強力な多要素認証方法の必要性を示しています。

2. セキュリティが不十分なAPI

設計が不十分なAPIも重要なリスクを提供します。適切に実装されていないエンドポイントは、攻撃者が大量の敏感情報を抽出するデータスクレイピングを可能にすることがあります。さらに、検証が不十分なAPIは、データの整合性とセキュリティを損なう注入攻撃を許可することがあります。

3. サードパーティの依存関係

現代のウェブアプリケーションは、多くの場合、サードパーティのライブラリやコンポーネントに依存しており、これが脆弱性を導入する可能性があります。著名な例として、広く使用されているログライブラリの欠陥で、攻撃のためのバックドアを作成したLog4jの脆弱性があります。開発者は、これらの依存関係を慎重に管理し、更新する必要があります。

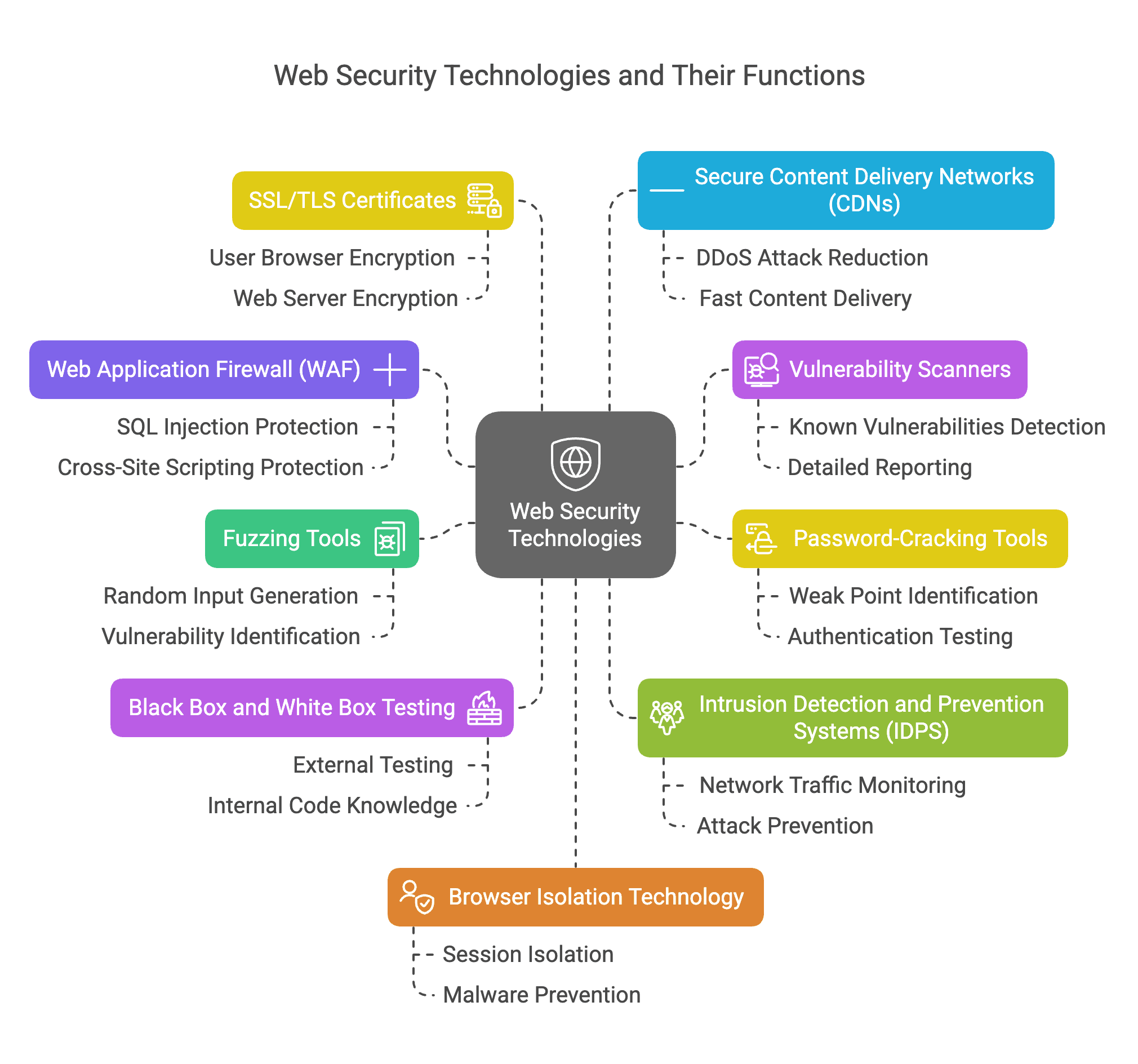

ウェブセキュリティ技術

ウェブセキュリティを向上させるために利用できるさまざまなツールや技術があります。一般的に使用されるものには次のものがあります:

- ウェブアプリケーションファイアウォール(WAF): WAFは、ウェブアプリケーションと潜在的な攻撃者との間の障壁として機能し、悪意のあるトラフィックをフィルタリングし、SQLインジェクションやクロスサイトスクリプティング(XSS)などの一般的なウェブ脆弱性から保護します。

- 脆弱性スキャナー: 知られている脆弱性に対してウェブアプリケーションをスキャンし、潜在的なセキュリティ問題に関する詳細なレポートを提供する自動化ツールです。

- パスワードクラッキングツール: 攻撃者がこれらのツールを使用することが多いですが、セキュリティ専門家がパスワードの強度をテストし、認証システムの弱点を特定するためにも使用できます。

- ファジングツール: これらのツールはランダムな入力を生成し、ウェブアプリケーションが予期しない動作をするかどうかをテストし、潜在的な脆弱性を特定します。

- ブラックボックスおよびホワイトボックステストツール: ブラックボックステストは、内部の動作についての知識なしにウェブアプリケーションをテストすることで、外部からの入力と出力に焦点を当てます。一方、ホワイトボックステストは、アプリケーションコードの完全な知識を持った上でのテストであり、潜在的な脆弱性のより深い分析を可能にします。

- 侵入検知および防止システム(IDPS): これらのシステムは、ネットワークトラフィックを監視し、疑わしい活動の兆候を検出し、潜在的な攻撃をブロックまたは防止するための対策を講じます。

- SSL/TLS証明書: セキュアソケットレイヤー(SSL)およびトランスポートレイヤーセキュリティ(TLS)証明書は、ユーザーのブラウザとウェブサーバー間で送信されるデータを暗号化し、安全な通信を確保するために使用されます。

- セキュア コンテンツ配信ネットワーク(CDN): CDNは、複数のサーバーにコンテンツを分散させることにより、DDoS攻撃のリスクを低減し、より迅速かつ安全なコンテンツ配信を保証する追加のセキュリティ利点を提供できます。

- ブラウザアイソレーション技術: この技術は、ウェブブラウジングセッションをユーザーのデバイスから隔離し、マルウェアがローカルシステムに感染するのを防ぎます。

一般的なウェブセキュリティ脅威

ウェブ環境には、システムやデータを危険にさらす多数のセキュリティ脅威があります。最も一般的な脅威には以下が含まれます:

1. SQLインジェクション: その仕組みと潜在的な損害

SQLインジェクションは、攻撃者がウェブサイトのデータベースクエリに悪意のあるSQLコードを挿入する際に発生し、通常は未検証の入力フィールドを通じて行われます。これにより、攻撃者は以下を実行できる可能性があります:

- データベースからの敏感なデータへのアクセス

- データベース内容の変更

- データベース全体の削除

- データベース上での管理者操作の実行

- 場合によっては、オペレーティングシステムへのコマンドの発行

悪名高い「ボビー・テーブル」シナリオ(人気のウェブコミックにちなんで名付けられた)は、Robert'); DROP TABLE Students;-- のような単純な悪意のある入力が適切な入力の検証がない場合、データベーステーブル全体を削除する可能性があることを示しています。

2. クロスサイトスクリプティング(XSS): リスクと例

XSS攻撃は、他のユーザーが閲覧するウェブサイトに悪意のあるスクリプトを注入することを含みます。これらのスクリプトが被害者のブラウザで実行されると、次のことが可能になります:

- セッションCookieを盗んでユーザーセッションをハイジャックする

- パスワードを含むキー入力をキャプチャする

- ユーザーを悪意のあるウェブサイトにリダイレクトする

- 敏感な情報を収集するためにウェブページの内容を変更する

例えば、攻撃者がブログにコメントを投稿し、そこに隠れたJavaScriptコードを含めることがあります。他のユーザーがそのコメントを表示すると、スクリプトは彼らのブラウザで実行され、認証Cookieを盗む可能性があります。

3. フィッシング攻撃: 手法と防止策

フィッシングは、技術的な欺瞞と社会工学を組み合わせて、ユーザーに敏感な情報を提供させる攻撃です:

- 偽のメール: 正当な組織からのように見えるメッセージ

- 偽のウェブサイト: 資格情報を盗むために設計された信頼できるウェブサイトの説得力のある複製

- スピアフィッシング: 信頼性を高めるために個人情報を使用する非常にターゲットを絞った攻撃

- クローンフィッシング: 正当な通信を複製し、リンクや添付ファイルを悪意のあるものに置き換える

4. マルウェアとランサムウェア: 配布方法と結果

ウェブベースのマルウェア配布は、最も一般的な攻撃ベクトルの1つです:

- ドライブバイダウンロード: 感染したウェブサイトを訪問する際に、ユーザーの同意なしにインストールされるマルウェア

- 悪意のある広告: 正当な広告ネットワークが侵害され、マルウェアを配布する

- トロイの木馬化されたダウンロード: 偽のように見えるソフトウェアに隠れた悪意のあるコードが含まれる

- ランサムウェア: ユーザーデータを暗号化し、復号鍵のために支払いを要求するマルウェア

これらの脅威は常に進化しており、継続的な警戒と適応型セキュリティ戦略が求められます。

必須のウェブセキュリティ対策

これらの脅威に対抗するためには、包括的なセキュリティ対策が不可欠です:

1. HTTPS: データ暗号化と安全な伝送の役割

HTTPS(HTTP Secure)は、クライアントとサーバー間の暗号化された通信を提供します:

- SSL/TLSプロトコルを使用して暗号化された接続を確立します

- デジタル証明書を通じてウェブサイトのアイデンティティを認証します

- 盗聴、データ改ざん、詐欺を防ぎます

- 送信中のユーザープライバシーと敏感な情報を保護します

現代のブラウザは、非HTTPSのウェブサイトを「安全ではない」と表示するため、HTTPSの実装はユーザーの信頼を維持するために必須です。

2. 入力検証: 悪意のあるデータ入力の防止

適切な入力検証は基本的なセキュリティ慣行です:

- クライアント側検証: 即時のフィードバックを提供しますが、回避される可能性があります

- サーバー側検証: セキュリティには不可欠であり、攻撃者によって回避されることはありません

- ホワイトリスト方式: 知られている良好な入力パターンのみを受け入れます

- パラメータ化クエリ: コードとデータを分離して注入攻撃を防ぎます

3. データセキュリティ管理: 敏感な情報の保護

データのライフサイクル全体を通じて保護することは、ウェブセキュリティの重要な要素です:

- データ分類: 情報を敏感度と価値に基づいて分類し、適切な保護レベルを適用します

- 保存時のデータ暗号化: ストレージシステムが侵害されても不正アクセスを防ぐために、暗号化アルゴリズムを使用して保存データを保護します

- データベースのセキュリティ: データベースシステムの適切なアクセス制御、認証、暗号化を実施します

- データ最小化: 必要なデータのみを収集し保持して攻撃面を縮小します

- データマスキングとトークン化: 敏感情報を非敏感な同等物に置き換えて保護します

- データ喪失防止(DLP): 不正なデータ流出を検出し防止するシステムを実施します

- プライバシー遵守: データ取り扱い慣行がGDPR、CCPA、業界特有の要件などの関連規制に準拠していることを確認します

- データライフサイクル管理: データの安全な作成、保存、使用、アーカイブ、削除に関するポリシーを策定します

- バックアップと復元: ランサムウェアやその他の破壊的攻撃からの復旧を可能にするため、暗号化された定期的なデータバックアップを実施します

4. セキュアコーディングプラクティス: 開発者の役割

開発者はウェブセキュリティにおいて重要な役割を果たします:

- 最小権限の原則に従う

- 敏感な情報を明らかにしない適切なエラーハンドリングを実装する

- ソースコードにハードコーディングされた認証情報を避ける

- データベースクエリに対して準備されたステートメントを使用する

- すべてのユーザー入力を検証およびサニタイズする

- 依存関係やライブラリを最新の状態に保つ

5. 定期的な更新とパッチ: 最新情報を維持する重要性

多くのセキュリティ侵害は、既にパッチが適用された既知の脆弱性を悪用します:

- 可能な限り自動更新を実施する

- パッチ管理手順を確立する

- 重要なシステムに展開する前にパッチをテストする

- 使用している技術に関連する脆弱性の公開情報を監視する

これらの対策は、堅牢なウェブセキュリティ姿勢の基盤を形成します。

ウェブセキュリティのベストプラクティス

基本的な対策に加えて、ベストプラクティスを採用することでウェブセキュリティをさらに強化できます:

1. コードレビューとセキュリティテスト: コードの整合性を確保する

アプリケーションコードの体系的な検査は、セキュリティの脆弱性を特定するのに役立ちます:

- 手動コードレビュー: 経験豊富な開発者がセキュリティの欠陥を検査します

- 自動静的解析: 知られている脆弱性パターンをスキャンするツールです

- 動的テスト: 実行中のアプリケーションをテストしてランタイムの脆弱性を見つけます

- ペネトレーションテスト: 脆弱性を悪用できるかどうかを特定するための模擬攻撃です

2. アクセス制御と認証メカニズム: 無許可のアクセスを制限する

適切に実装された認証と承認は重要です:

- 多要素認証: 複数の検証方法を要求します

- 強力なパスワードポリシー: 複雑でユニークなパスワードを奨励します

- セッション管理: ユーザーセッションを安全に扱い、ハイジャックを防ぎます

- ロールベースのアクセス制御: 要件に基づいてユーザー権限を制限します

3. セキュリティポリシーとインシデントレスポンス計画: プロアクティブおよびリアクティブ戦略

組織は予防と対応の両方の戦略が必要です:

- 要件や手続きを定義した文書化されたセキュリティポリシー

- 侵害が発生した際に取るべきステップを概説したインシデントレスポンス計画

- 全社員に対する定期的なセキュリティトレーニング

- 侵害対応シナリオを練習するためのテーブルトップ演習

4. ユーザー教育と意識向上プログラム: ユーザーが安全を保つ力を与える

ユーザーは脆弱性であり、防御でもあります:

- フィッシング攻撃を認識するためのトレーニング

- パスワード管理のベストプラクティス

- 安全なブラウジング習慣と一般的な脅威に対する意識

- 疑わしいセキュリティインシデントを報告する手順

これらのプラクティスは、セキュリティ意識と準備の文化を促進します。

クラウドベースのウェブセキュリティ

クラウドベースのウェブセキュリティは、クラウドにホストされるウェブベースのアプリケーションとデータを保護するために設計された技術、ポリシー、および実践のセットを指します。それは、無許可のアクセス、データ漏洩、サイバー攻撃などのさまざまな脅威から守ることを目的としています。

共有責任モデル

クラウドベースのウェブセキュリティは、共有責任モデルの下で機能します。クラウドサービスプロバイダー(CSP)は基盤となるインフラストラクチャのセキュリティを担当し、顧客はクラウド環境内のデータ、アプリケーション、アクセス制御のセキュリティを担当します。共有責任の程度は、クラウドサービスモデル(IaaS、PaaS、SaaS)によって異なります:

- IaaS: 顧客はオペレーティングシステム、アプリケーション、ユーザーアクセスのセキュリティを担当し、CSPは物理インフラストラクチャを保護します。

- PaaS: CSPはオペレーティングシステムと仮想ネットワーク制御を保護し、顧客はデータとアプリケーションを保護します。

- SaaS: CSPはアプリケーションやミドルウェアを含むスタック全体を保護し、顧客はデータとユーザーアクセスのセキュリティに注力します。

クラウドベースのウェブセキュリティの利点

これらのソリューションはいくつかの利点を提供します:

- スケーラビリティとコスト効果: クラウドベースのセキュリティサービスは、ハードウェアやインフラストラクチャへの大規模な初期投資を必要とせず、成長するビジネスのニーズに合わせて容易にスケールアップできます。

- 継続的な更新: クラウドプロバイダーは、最新の脅威から保護するために迅速に更新やパッチを展開でき、セキュリティ対策が常に最新の状態に保たれます。

- グローバル脅威インテリジェンス: クラウドベースのセキュリティソリューションは、グローバル脅威インテリジェンスを活用して、新たな脅威をリアルタイムで検出し対応します。

- パフォーマンスの向上: セキュリティ処理をクラウドにオフロードすることで、企業はウェブアプリケーションのパフォーマンスを向上させ、ローカルインフラストラクチャへの負担を軽減できます。

- コンプライアンスサポート: クラウドベースのセキュリティサービスは、セキュリティ活動の詳細なログとレポートを提供することで、企業が規制遵守要件を満たすのを助けます。

新興トレンドと今後の展望

ウェブセキュリティの分野は、技術の進歩と脅威の変化によって絶えず進化しています。

1. 脅威検出におけるAIと機械学習

人工知能は攻撃と防御の両方を変革しています:

- 攻撃を示唆する異常なパターンを特定する機械学習システム

- アカウントの妥当性を検出するための行動分析

- リアルタイムで攻撃に反撃できる自動応答システム

- 残念ながら、攻撃者もAIを使ってより洗練された脅威を開発しています

2. ゼロトラストアーキテクチャ: 新しいセキュリティアプローチ

ゼロトラストモデルは、セキュリティ思考のパラダイムシフトを表しています:

- ネットワーク内の暗黙の信頼を排除

- すべてのアクセス試行の検証を要求

- 最小権限アクセス制御を実施

- 継続的な監視と検証

3. 規制がウェブセキュリティ慣行に与える影響

法的枠組みは、セキュリティの実装にますます影響を与えています:

- ヨーロッパのGDPRがデータ保護要件を強制

- 米国のCCPAやその他の州法

- 医療に関するHIPAAのような業界特有の規制

- ISO 27001のような国際基準がセキュリティ慣行を指導

4. 進化するウェブセキュリティの風景に関する予測

セキュリティ分野は急速に進化し続けています:

- パスワードレス認証の採用の増加

- アプリケーションがますます相互接続されるにつれてAPIセキュリティへの関心の高まり

- サプライチェーンセキュリティの重要性の上昇

- 開発プロセスへのセキュリティの統合の増加(DevSecOps)

今後、ウェブセキュリティの未来は、ますますデジタル化する世界を保護するために継続的な革新、協力、および適応が求められるでしょう。

EdgeOneによるウェブセキュリティの保護

EdgeOne ウェブ保護は、エンタープライズグレードのウェブアプリケーション保護をグローバルエッジコンピューティングインフラストラクチャと統合し、AIアルゴリズムを統合してウェブセキュリティとパフォーマンスを向上させるクラウドネイティブなセキュリティソリューションです。 現代のサイバー脅威に対処するために設計されており、以下のような多層防御を提供します:

- AI駆動の脅威検出: EdgeOneは、1億以上のレコードを含むTencentの広範な脅威情報データベースを活用するAIエンジンを採用しています。このAIエンジンは、SQLインジェクション、XSS攻撃、ローカルファイルインクルージョンなどのウェブ脅威を正確に特定し、阻止する能力を持つスマートな脅威認識カーネルです。

- ボット行動分析: プラットフォームは、ユーザーリクエストの行動を総合的に分析しモデル化するAI技術を統合しています。この機能は、異常なトラフィックを賢く特定し、正当なボットと悪意のあるボットを区別します。さらに、セキュリティを強化するためのカスタムセッション保護ポリシーをサポートします。

- レート制限とCC攻撃保護: EdgeOneのAI駆動のレート制限技術は、適応アルゴリズムを使用してCC攻撃を検出し軽減します。リアルタイムでトラフィックパターンを分析し、悪意のあるリクエストをフィルタリングするカスタムルールを適用することで、安定したサービスパフォーマンスを確保します。

- エッジAIコンピューティング: EdgeOneは、エッジノードで軽量なAIモデルを展開できるように設計されています。この能力により、ユーザーに近い場所でデータを処理することでリアルタイムの意思決定を可能にし、遅延を減少させます。これは、トラフィック監視やスマート製造など、迅速な応答が必要なアプリケーションに特に有用です。

- スマートウェブ保護: AIアルゴリズムとTencentの広範なウェブ攻撃サンプルライブラリを組み合わせることで、EdgeOneはリクエストの特性を照合し、悪意のある活動を特定してブロックします。このAI駆動のアプローチにより、ウェブアプリケーションは進化する脅威からリアルタイムで保護されます。

EdgeOneウェブ保護は、エンタープライズに強力で次世代のセキュリティを提供するように設計されており、デジタル資産が最も洗練された脅威から保護されることを保証します。現在、迅速な開始のために無料トライアルが開始されました。サインアップして私たちに参加してください!

結論

ウェブセキュリティは、現代のデジタルインフラストラクチャの重要な要素です。サイバー脅威の高度化が進む中で、個人や組織はウェブセキュリティの重要性を理解し、自らのウェブサイトやアプリケーションを保護するために積極的な対策を講じる必要があります。技術ツールとベストプラクティスの両方を含む包括的なウェブセキュリティ戦略を実施することにより、企業はセキュリティ侵害のリスクを低減し、ユーザーにとって安全で安心なオンライン環境を確保できます。

ウェブセキュリティに関するよくある質問

1. ウェブセキュリティとは何ですか?

ウェブセキュリティとは、ウェブサイト、ウェブアプリケーション、ユーザーをサイバー脅威から保護するために使用される対策や慣行を指します。これは、敏感なデータの保護、システムの整合性の維持、および安全なユーザー体験の確保を含みます。

2. なぜウェブセキュリティが重要なのですか?

ウェブセキュリティは、データ漏洩、財務損失、評判の損害から保護するのに役立ちます。また、ユーザーがあなたのウェブサイトやアプリケーションを信頼できるようにすることは、顧客の忠誠心とビジネスの成功を維持するために不可欠です。

3. 最も一般的なウェブセキュリティ脅威は何ですか?

一般的なウェブセキュリティ脅威には、マルウェア感染、フィッシング攻撃、SQLインジェクション、クロスサイトスクリプティング(XSS)、セッションハイジャック、DDoS攻撃が含まれます。これらの脅威はユーザーデータを危険にさらし、敏感な情報を盗んだり、ウェブサイトの運営を妨害したりします。

4. どのようにしてウェブサイトを攻撃から保護できますか?

ウェブサイトを保護するためには、多層的なセキュリティアプローチを実施する必要があります。これには、強力な認証方法の使用、データの暗号化、ソフトウェアの定期的な更新、脆弱性スキャンの実施、ウェブアプリケーションファイアウォール(WAF)や侵入検知システム(IDS)のようなセキュリティツールの採用が含まれます。

5. ウェブアプリケーションファイアウォール(WAF)とは何ですか?

ウェブアプリケーションファイアウォール(WAF)は、ウェブアプリケーションとインターネットの間のHTTPトラフィックをフィルタリングおよび監視するセキュリティツールです。SQLインジェクションやXSSなどの一般的なウェブ脆弱性から保護するために、悪意のあるトラフィックをブロックします。

6. SSL/TLSはウェブセキュリティにどのように役立ちますか?

SSL/TLS証明書は、ユーザーのブラウザとウェブサーバー間で送信されるデータを暗号化します。これにより、ログイン資格情報や財務データなどの敏感な情報が盗聴や改ざんから機密に保たれ、安全が確保されます。

7. ブラックボックステストとホワイトボックステストの違いは何ですか?

ブラックボックステストは、内部の動作についての知識なしにウェブアプリケーションをテストし、外部の入力と出力に焦点を当てます。一方、ホワイトボックステストは、アプリケーションコードの完全な知識を持った上でのテストであり、潜在的な脆弱性のより深い分析を可能にします。

8. フィッシングとは何で、どのようにして防ぐことができますか?

フィッシングとは、攻撃者がユーザーを欺いて偽のウェブサイトやメールを通じて敏感な情報を提供させるサイバー攻撃の一種です。フィッシングを防ぐためには、ユーザーに疑わしいリンクやメールを認識させる教育を行い、組織は多要素認証を実施して追加のセキュリティ層を加えるべきです。

9. ウェブセキュリティのベストプラクティスは何ですか?

ウェブセキュリティのベストプラクティスには、定期的なセキュリティ監査の実施、ソフトウェアの最新状態の維持、強力なパスワードと多要素認証の使用、脅威を認識するためのユーザー教育、技術的および管理的コントロールの両方を含む包括的なセキュリティ戦略の実施が含まれます。

10. 最新のウェブセキュリティ脅威とトレンドについてどのように情報を得ることができますか?

最新のウェブセキュリティ脅威とトレンドについて情報を得ることは重要です。セキュリティブログをフォローしたり、サイバーセキュリティ企業のニュースレターに登録したり、オンラインフォーラムやコミュニティに参加したり、ウェビナーや会議に参加することができます。さらに、セキュリティの資格やトレーニングを継続的に更新することで、進化する脅威に先んじることができます。