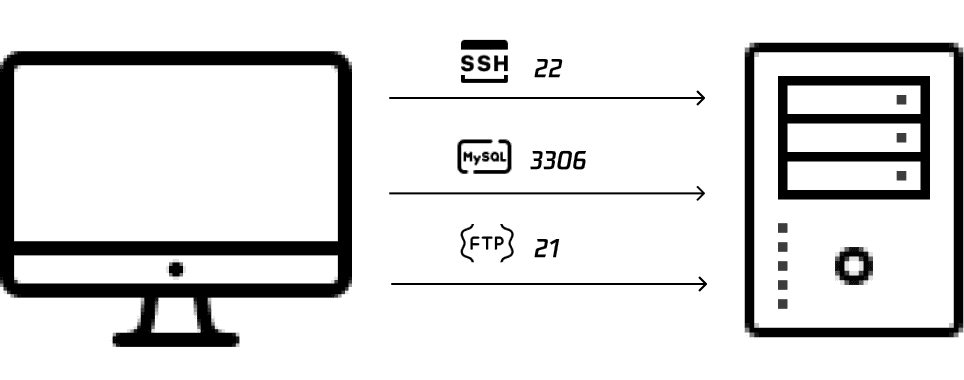

在计算机网络的世界中,端口在设备和应用程序之间启用通信方面发挥着至关重要的作用。可以将端口视为虚拟门口,允许数据在计算机或网络设备之间流入和流出。就像一栋房子有多个不同用途的门一样,计算机使用各种端口来管理不同类型的网络流量。在我们的日常工作中,我们经常与各种端口打交道。例如,我们经常在22号端口上使用SSH,在3389号端口上使用RDP,以及在80号端口上使用HTTP。

什么是网络中的端口?

端口本质上是一个从0到65535的数字标识符,帮助区分单个设备上运行的不同服务或应用程序。当数据在网络上流动时,需要知道使用哪个“门”(端口)才能到达预定目的地。这种系统允许多个服务同时在设备上运行而不相互干扰。

关于端口的关键点:

- 端口与IP地址一起工作,以确保数据到达正确设备上的正确应用程序。

- 它们通过允许各种应用程序同时通过网络进行通信来实现多任务处理。

- 端口对于网络安全至关重要,因为它们可以被监控和控制,以防止未经授权的访问。

端口有哪些类型?

端口分为三种主要类型,各自服务于不同的目的:

1. 知名端口

- 范围:0到1023

- 描述:这些端口保留用于广泛使用的协议和服务。它们由互联网分配号码管理局(IANA)分配,并且在互联网上普遍认可。

- 示例:

- HTTP:端口80(用于网页流量)

- HTTPS:端口443(用于安全网页流量)

- FTP:端口21(用于文件传输)

- SSH:端口22(用于安全外壳访问)

- SMTP:端口25(用于发送电子邮件)

2. 注册端口

- 范围:1024到49151

- 描述:这些端口没有知名端口那么普遍被认可,但为特定应用程序和服务注册。用户应用程序可以使用这些端口,它们也由IANA分配。

- 示例:

- MySQL:端口3306(用于MySQL数据库连接)

- PostgreSQL:端口5432(用于PostgreSQL数据库连接)

- RDP:端口3389(用于远程桌面协议)

3. 动态或私有端口

- 范围:49152到65535

- 描述:这些端口未分配给任何特定服务,通常用于临时或动态连接。当应用程序请求端口时,操作系统通常会分配这些端口。

- 示例:这些端口通常用于客户端应用程序,例如,当网页浏览器连接到服务器时,可能会使用此范围内的动态端口进行出站连接。

端口如何工作?

当您浏览互联网或使用网络应用程序时,端口在后台工作以确保顺畅的通信。以下是一个简单的例子:

- 您在浏览器中输入一个网站地址。

- 您的浏览器向网页服务器的IP地址发送请求,使用80号端口(用于HTTP)或443号端口(用于HTTPS)。

- 监听这些端口的网页服务器接收到请求。

- 服务器处理请求并通过同一端口发送回网页。

- 您的浏览器接收数据并显示网页。

这个过程允许多个用户同时访问同一网页服务器,每个请求根据端口号被引导到适当的服务。

端口在网络中的重要性

端口至关重要,原因有几个:

- 多任务处理:端口允许多个应用程序同时在单个设备上运行。例如,一台计算机可以同时托管网页服务器、电子邮件服务器和文件传输服务,每个服务使用不同的端口。

- 安全性:防火墙和安全系统通常使用端口号来控制对服务的访问。通过阻止或允许特定端口上的流量,网络管理员可以增强安全性,防止未经授权的访问。

- 协议区分:不同的协议使用不同的端口,有助于区分各种类型的流量。例如,网页流量(HTTP)通过80号端口路由,而电子邮件流量(SMTP)通过25号端口路由。

为什么使用防火墙阻止某些端口?

防火墙是保护网络和系统免受未经授权访问和潜在威胁的重要安全工具。防火墙的一个关键功能是阻止某些端口,这对于多个原因至关重要:

- 安全风险:某些端口通常与著名服务相关联,并且经常成为攻击者的目标。例如,21号(FTP)、23号(Telnet)和80号(HTTP)等端口如果没有得到妥善保护,可能会被利用。通过阻止这些端口,防火墙有助于降低未经授权访问和攻击(如暴力破解、拒绝服务(DoS)或利用在这些端口上运行的服务中的漏洞)的风险。

- 防止恶意软件和入侵:许多类型的恶意软件和恶意活动使用特定端口与指挥和控制(C&C)服务器进行通信或在网络内传播。通过阻止这些端口,防火墙可以帮助防止恶意软件建立连接,从而导致数据泄露或进一步感染。

- 控制网络流量:防火墙可以通过阻止不必要的业务操作的端口来管理和控制网络流量。这有助于减少拥塞,提高整体网络性能。通过限制开放端口的数量,组织还可以简化其网络管理和监控工作。

- 合规性和法规要求:许多行业有特定的法规和合规标准,要求组织实施安全措施,包括网络端口的管理。阻止某些端口可以帮助组织满足这些要求并保护敏感数据。

- 最小化攻击面:网络开放的端口越多,攻击面就越大。通过阻止不必要的端口,防火墙有助于最小化攻击者的潜在入侵点,从而增强网络的整体安全态势。

- 防止未经授权的服务:一些组织可能希望限制使用特定端口上运行的某些服务,如点对点文件共享或远程桌面访问。通过阻止这些端口,防火墙可以防止未经授权的应用程序在网络上运行。

- 政策执行:组织通常会制定特定的安全政策,规定哪些服务和应用程序被允许。防火墙通过阻止与未经授权或不合规服务相关的端口来执行这些政策。

总之,使用防火墙阻止某些端口是网络安全中的基本实践,有助于维护系统和数据的完整性、机密性和可用性。

如何检查开放端口?

了解服务上哪些端口是开放的对于网络管理和安全至关重要。以下是一些检查开放端口的常用方法:

- 使用本地命令行工具:大多数操作系统都带有内置的命令行工具,如“netstat”,该工具在Windows和类Unix系统上均可用。这些工具可以列出当前开放的端口及其相关服务。

- 专用网络安全软件:对于更全面的解决方案,有专用的网络安全应用程序和防火墙。这些应用程序提供深入的扫描和监控能力,以持续跟踪开放端口并评估其安全状态。

- 在线检查工具:您可以使用在线开放端口检查器检查网站的开放端口。

结论

端口是计算机网络中的无名英雄,使设备和应用程序之间的无缝通信成为可能。通过将流量引导到正确的目的地,端口使我们能够同时享受各种在线服务。理解端口不仅对IT专业人员很重要;对于任何使用互联网并希望理解我们连接的世界运作方式的人来说,这都是有价值的知识。

为了进一步增强您的网络安全,考虑使用EdgeOne DDoS保护,它允许您配置端口过滤,有效防止潜在的网络攻击。这不仅可以保护您的网络免受威胁,还可以确保您的应用程序和服务的顺利运行。我们现在推出了免费试用,欢迎您注册和联系我们获取更多信息。

常见问题解答

问1:端口号的范围是什么?

答1:端口号的范围是0到65535,知名端口通常低于1024。

问2:什么是端口转发?

答2:端口转发是一种技术,允许外部设备通过映射特定端口访问私有网络上的服务。

问3:为什么某些端口被认为是“知名”的?

答3:知名端口(0-1023)保留用于常见服务和协议,例如HTTP(80)、HTTPS(443)和SSH(22)。