私のネットワークがDDoS攻撃を受けているかどうかを判断する方法:DDoS攻撃を受けている兆候

サイバーセキュリティ脅威の進化する状況において、分散型サービス拒否(DDoS)攻撃は、個人や組織にとって依然として手強い課題です。DDoS攻撃は、ネットワークに過剰なリクエストを送信し、正当なユーザーが利用できなくなるようにします。その破壊的な可能性を考えると、DDoS攻撃の兆候を早期に認識することが重要です。

ここでは、ネットワークがDDoS攻撃を受けているかどうかを判断するための主要な指標をまずリストアップし、その後DDoS攻撃の種類とそれらを特定する方法について詳しく説明します。

DDoS攻撃の兆候とは何ですか?

ネットワークが次の兆候を示している場合、DDoS攻撃を受けている可能性があります:

- 異常に遅いネットワークパフォーマンス: DDoS攻撃の初期の兆候の一つは、ネットワークパフォーマンスの大幅な低下です。ウェブサイトへのアクセス、メールの送信、またはインターネットベースのアプリケーションの使用が明らかに遅くなる場合、これはネットワークがトラフィックで圧倒されていることを示しているかもしれません。

- 特定のウェブサイトまたはサービスのアクセス不可: 特定のウェブサイトやオンラインサービスが突然利用できなくなることもDDoS攻撃の顕著な兆候です。メンテナンスやサーバーの問題による一時的なダウンタイムはありますが、通常は機能していたサイトやサービスが長期間にわたってアクセスできなくなる場合、攻撃を受けている可能性があります。

- インターネット接続の切断: 深刻な場合、DDoS攻撃によりインターネットサービスが完全に切断されることがあります。どのウェブサイトやオンラインサービスにも接続できず、機器や接続のトラブルシューティングを行っても問題が続く場合、ネットワークがDDoS攻撃を受けているかもしれません。

- 説明のないトラフィックの急増: 受信トラフィックを表示する監視ツールを使用すると、突然の説明のないトラフィックの急増が確認できます。これは通常、DDoS攻撃の明確な兆候です。このトラフィックは通常、複数のソースから発生し、分散型サービス拒否攻撃の特徴です。

DDoS攻撃の種類とは何ですか?

1. アプリケーション層攻撃

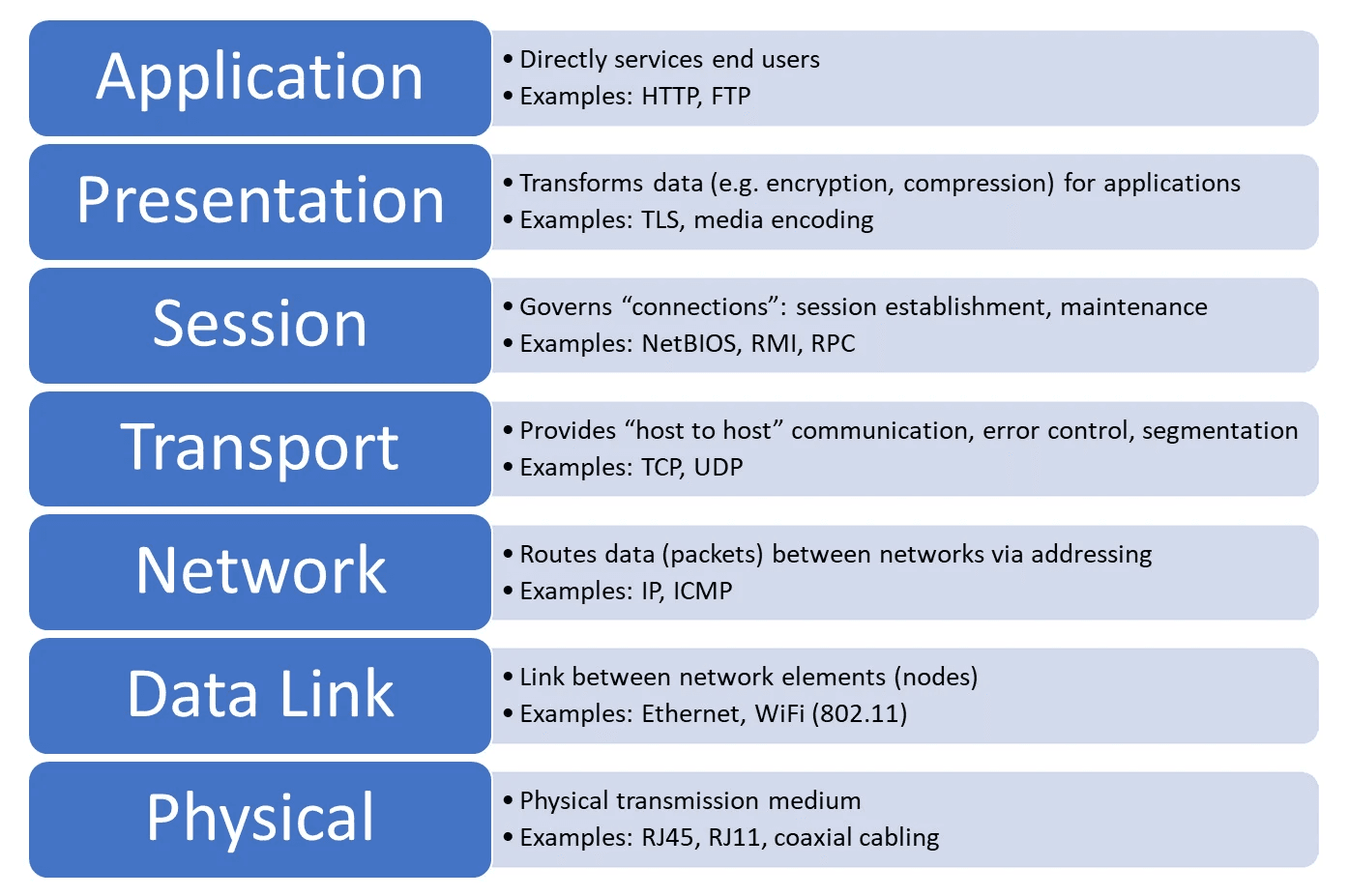

アプリケーション層攻撃(レイヤー7攻撃)は、アプリケーション層プロトコル(HTTP、HTTPS、DNSなど)に対する攻撃で、サーバーのリソースを消耗させ、正当なユーザーリクエストに応答できなくすることを目的としています。このタイプの攻撃は、悪意のある多数の正当なリクエストを送信することで達成されることが一般的です。

- HTTPフラッド: ウェブサーバーのリソースを消耗させるために、大量のHTTPリクエストを送信します。

- スローロリス: 大量のHTTP接続をオープンに保つことで、サーバーの接続リソースを枯渇させます。

- DNSクエリフラッド: DNSサーバーのリソースを消耗させるために、大量のDNSクエリリクエストを送信します。

2. プロトコル層攻撃

プロトコル層攻撃(レイヤー3/4攻撃)は、ネットワークプロトコル(TCP、UDP、ICMPなど)に対する攻撃で、ネットワークデバイスのリソースを消耗させ、正当なトラフィックを処理できなくすることを目的としています。

- SYNフラッド: サーバーの接続テーブルを消耗させるために、大量のTCP SYNリクエストを送信します。

- UDPフラッド: ネットワーク帯域幅とサーバーリソースを消耗させるために、大量のUDPパケットを送信します。

- ICMPフラッド: ネットワーク帯域幅とサーバーリソースを消耗させるために、大量のICMPエコーリクエスト(ping)を送信します。

これらの攻撃の最終的な目標は、サーバーまたはネットワークリソースを消耗させ、正常なアクセスを妨げ、通常のユーザーの使用に影響を与えることです。

3. キャパシティ枯渇攻撃

サービスの帯域幅は限られているため、ボリューム攻撃は大量のデータパケットを送信してネットワーク帯域幅を消耗させ、正当なトラフィックが通過できなくします。

- DNS増幅: オープンDNSリゾルバを使用して、小さなリクエストを大きなレスポンスに増幅し、ターゲットの帯域幅を消耗させます。

- NTP増幅: オープンNTPサーバーを使用して、小さなリクエストを大きなレスポンスに増幅し、ターゲットの帯域幅を消耗させます。

- SSDP増幅: オープンSSDPデバイスを使用して、小さなリクエストを大きなレスポンスに増幅し、ターゲットの帯域幅を消耗させます。

4. リソース枯渇攻撃

サーバーのリソースは限られているため、リソース枯渇攻撃はサーバーの計算リソース(CPU、メモリ、ディスクI/Oなど)を消耗させ、正当なリクエストを処理できなくします。

- HTTP GET/POSTフラッド: サーバーのCPUとメモリリソースを消耗させるために、大量のHTTP GETまたはPOSTリクエストを送信します。

- XML爆弾: 特殊に設計されたXMLデータを送信して、解析中にサーバーのメモリを消耗させます。

- ハッシュ衝突: サーバーがハッシュテーブルを処理する際に、大量のハッシュ衝突を引き起こすために特殊に設計されたリクエストを送信し、CPUリソースを消耗させます。

5. 接続枯渇攻撃

サーバーの同時接続数は限られているため、接続枯渇攻撃はサーバーの接続リソースを消耗させ、新しい接続を確立できなくすることで、通常の顧客の使用に影響を与えます。

- スローロリス: 大量のHTTP接続をオープンに保つことで、サーバーの接続リソースを消耗させます。

- TCP接続フラッド: サーバーの接続テーブルを消耗させるために、大量のTCP接続リクエストを送信します。

- SYNフラッド: サーバーの接続テーブルを消耗させるために、大量のTCP SYNリクエストを送信します。

DDoS攻撃をどのように特定しますか?

異なる攻撃方法と作業原理を知っていれば、自分がDDoS攻撃を受けているかどうかを簡単に判断できます。

1. アプリケーション層攻撃

- 最も直感的なのは、ウェブサイトやアプリケーションの読み込みが遅いか、アクセスできないことです。

- サーバーのパフォーマンスを確認すると、CPUとメモリの使用率が急上昇していることがわかります。

- ウェブサーバーログやアプリケーションログを使用して、多数のHTTPリクエストを確認すると、ほとんどが単一のインターフェースへの繰り返しアクセスであることがわかります。

- トラフィック監視ツール(Wireshark、NetFlowなど)を使用してトラフィックパターンを分析すると、期待を超える異常なトラフィックが見つかります。これらのトラフィックは、特定の時間帯に現れることが多いです。

2. プロトコル層攻撃

- 直感的には、ウェブ層が攻撃されているときと似ており、ネットワーク接続の遅延が増加します。

- サーバー接続テーブルが枯渇し、新しい接続が確立できなくなり、アクセス不能になります。

- 違いは、レイヤー3/4で大量のリクエストが発生するため、ビジネス側には大量のHTTPリクエストが届かず、アプリケーション層ログはより隠れています。

- 大量のTCP SYNリクエスト、UDPパケット、またはICMPエコーリクエストがあるため、ネットワークデバイスログやファイアウォールログに大量のTCP SYNリクエスト、UDPパケット、またはICMPエコーリクエストが表示されます。

3. キャパシティ枯渇攻撃

- ネットワーク帯域幅が枯渇し、正当なトラフィックが通過できなくなります。異常な帯域幅使用リクエストは、グリッド帯域幅監視ツールを介して確認できます。

- 増幅された応答パケットが大量に存在するため、トラフィック監視ツールを使用してトラフィックパターンを分析すると、増幅された応答パケットを特定できます。

- このプロセスは、ネットワークデバイス(ルーターやスイッチなど)のパフォーマンスの低下を伴います。

DDoS攻撃にどのように対応しますか?

ネットワークがDDoS攻撃の標的になっていると思われる場合、即座に行動を取る必要があります:

- ISPに連絡する: インターネットサービスプロバイダーにDDoS攻撃の可能性を知らせます。彼らは、トラフィックを再ルーティングしたり、悪意のあるトラフィックをブロックするためのフィルターを実装したりするのに役立ちます。

- DDoS緩和ツールを使用する: DDoS緩和のために設計されたサービスやツールを使用します。これらは、トラフィックの溢れを吸収または偏向させ、ネットワークの整合性を保護します。

- 分析と適応: 攻撃後、その性質と影響を分析します。この情報を使用して、将来のインシデントに対するネットワークの防御を強化します。

結論

攻撃の効果を高めるために、攻撃者は通常、これらの異なる攻撃方法を組み合わせて同時に攻撃を行い、全方位的な影響を引き起こします。これらの影響は非常に明白であり、主観的な経験から見ると、異常なトラフィック、アクセス応答のキャッシュや失敗、異常に高い機械負荷などからDDoS攻撃が発生したと判断できます。

DDoS攻撃の兆候を認識することは、防御の第一歩です。サイバー脅威が進化し続ける中、情報を得て準備をすることが重要です。このような攻撃の指標を理解し、どのように対応するかを知ることで、ネットワークを重大な損害から守り、将来の脅威に対する回復力を確保できます。

Tencent EdgeOneは、ウェブサイトやサービスの可用性とセキュリティを維持するために不可欠な堅牢なDDoS保護を提供しています。以下はその主な利点です:

- 包括的保護: EdgeOneは、さまざまなタイプの攻撃に対する広範なDDoS保護を提供し、サービスをオンラインに保ち、影響を受けないようにします。

- リアルタイム警報: プラットフォームには、進行中の攻撃を管理者に通知するリアルタイムアラート機能があり、迅速な対応と緩和を可能にします。

- 詳細な攻撃ログ: 攻撃試行の詳細なログがコンソール内に保存されており、透明性を提供し、将来の予防策に役立ちます。

- グローバルなリーチ: グローバルに配置されたエッジサーバーにより、トラフィックを効率的に再ルーティング・管理し、世界中のユーザーにシームレスなサービスを提供します。

これらの機能は総じて、洗練されたDDoS脅威から保護するための強靭なセキュリティインフラストラクチャに寄与します。あなたのネットワークがDDoS攻撃を受けている場合は、今すぐご連絡くださいさらなる支援を受けるために。