CDNセキュリティの理解: その仕組みと重要性

今日のデジタル環境において、オンラインプレゼンスが極めて重要であるため、ウェブサイトとそのコンテンツのセキュリティを確保することはこれまで以上に重要です。ウェブサイトのパフォーマンスとセキュリティを向上させる最も効果的な方法の一つは、コンテンツ配信ネットワーク(CDN)を使用することです。このブログでは、CDNセキュリティ、その仕組み、安全なCDNを確保するためのベストプラクティス、主要な利点、およびCDNセキュリティに関連する潜在的なリスクについて詳しく説明します。

CDNセキュリティとは何ですか?

コンテンツ配信ネットワーク(CDN)セキュリティとは、CDNを介して配信されるデータとコンテンツを保護するために実施される措置やプロトコルを指します。CDNは、地理的位置に基づいてユーザーにウェブコンテンツを配信するために協力する分散サーバーのネットワークです。コンテンツをユーザーの近くにキャッシュすることにより、CDNは読み込み時間を改善し、遅延を減少させます。しかし、他の技術と同様に、CDNは< a target="_blank" rel="noopener noreferrer" href="https://edgeone.ai/learning/ddos">分散型サービス拒否(DDoS)攻撃、データ漏洩、およびコンテンツ改ざんなど、さまざまなセキュリティ脅威に対して脆弱である可能性があります。

CDNセキュリティは、ネットワークを通じて配信されるコンテンツの整合性、可用性、および機密性を保護するために設計されたさまざまな戦略と技術を包含します。これには、暗号化、アクセス制御、DDoS緩和などが含まれます。堅牢なCDNセキュリティ対策を実施することで、企業はオンライン資産を保護し、ユーザーにシームレスな体験を提供できます。

CDNセキュリティの仕組みは?

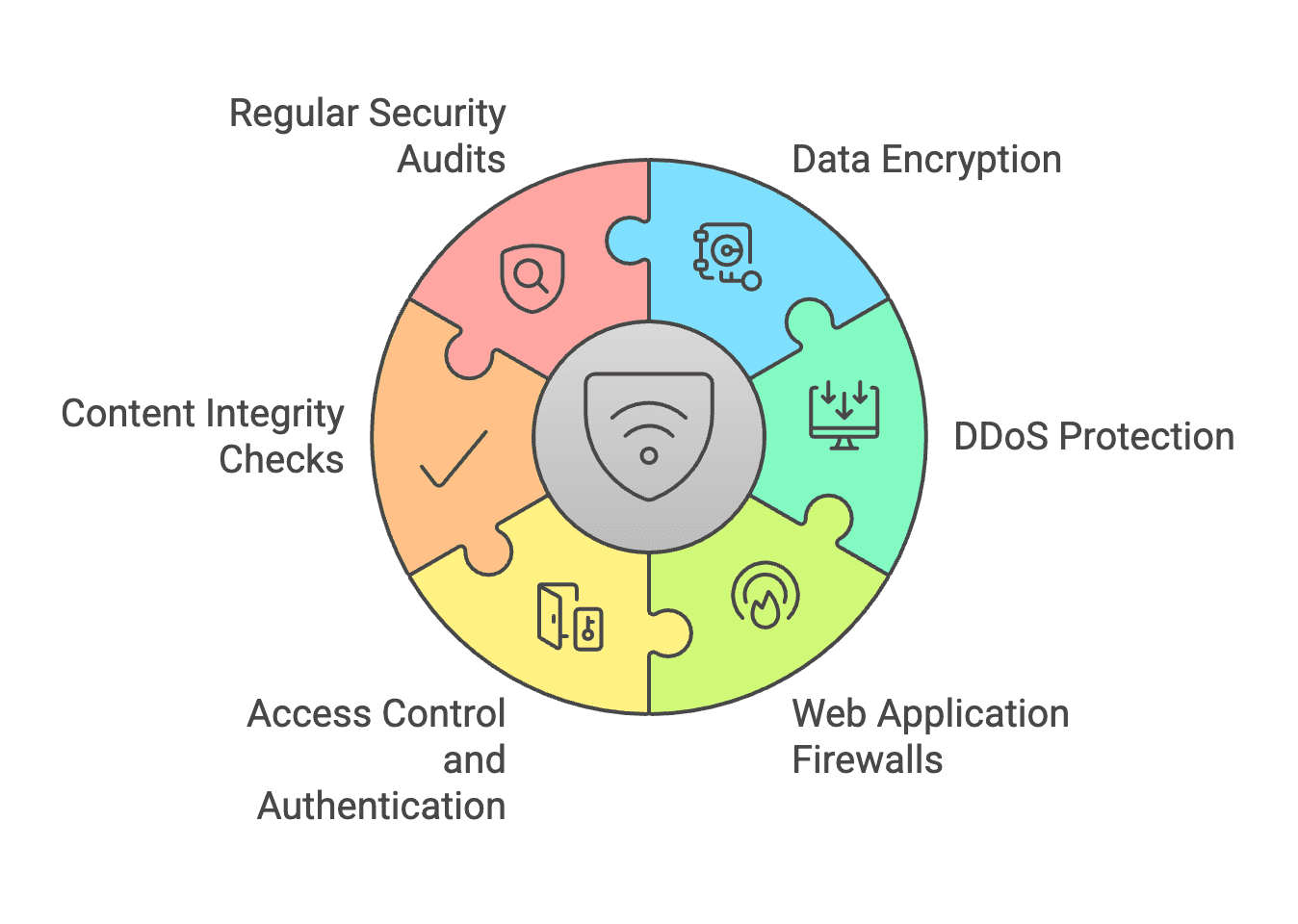

CDNセキュリティは、ネットワークを横断してデータを保護するために設計された技術と実践の組み合わせを通じて運営されています。以下は、CDNセキュリティがどのように機能するかの内訳です:

1. データ暗号化

データを転送中に保護する主な方法の一つは、暗号化です。CDNは通常、ユーザーのブラウザとCDNサーバー間でデータを暗号化するためにSSL(Secure Sockets Layer)またはTLS(Transport Layer Security)プロトコルを使用します。これにより、ログイン資格情報や支払い詳細などの機密情報が盗聴や中間者攻撃から保護されます。

2. DDoS保護

DDoS攻撃は、サーバーをトラフィックで圧倒し、正当なユーザーに対して利用不可能にすることを目的としています。CDNは、悪意のあるトラフィックを検出してフィルタリングするDDoS緩和ツールを備えています。トラフィックを複数のサーバーに分散させることにより、CDNはDDoS攻撃の影響を吸収し緩和できるため、正当なユーザーは引き続きコンテンツにアクセスできます。

3. ウェブアプリケーションファイアウォール(WAF)

ウェブアプリケーションファイアウォール(WAF)は、CDNセキュリティの重要な構成要素です。WAFは、ウェブアプリケーションとインターネット間のHTTPトラフィックを監視およびフィルタリングします。WAFは、SQLインジェクション、クロスサイトスクリプティング(XSS)、およびその他のアプリケーション層攻撃など、一般的なウェブの脆弱性から保護します。WAFは、受信トラフィックを分析し、悪意のあるリクエストをブロックすることで、ウェブアプリケーションの整合性を維持します。

4. アクセス制御と認証

CDNは、特定のコンテンツやリソースへのアクセスを制限するためのアクセス制御手段を実施できます。これには、トークンベースの認証、IPホワイトリスト、およびユーザー認証プロトコルの使用が含まれます。権限のあるユーザーのみが機密コンテンツにアクセスできるようにすることで、CDNは不正アクセスやデータ漏洩を防ぎます。

5. コンテンツ整合性チェック

CDNを介して配信されるコンテンツが改ざんされていないことを確認するために、整合性チェックを実施できます。これには、チェックサムやハッシュ関数を使用して、コンテンツが転送中に変更されていないことを確認することが含まれます。差異が検出された場合、CDNは管理者に警告を発したり、侵害されたコンテンツをブロックしたりすることができます。

6. 定期的なセキュリティ監査と更新

CDNプロバイダーは、脆弱性を特定し、最新のセキュリティパッチでシステムを更新するために定期的なセキュリティ監査を実施することがよくあります。この予防的アプローチにより、潜在的なリスクを軽減し、CDNが新たな脅威に対して安全であり続けることができます。

安全なCDNの主要な利点

安全なCDNを導入することで、企業やウェブサイトの所有者にとっていくつかの利点があります:

1. パフォーマンスの向上

安全なCDNは、セキュリティを強化するだけでなく、ウェブサイトのパフォーマンスも改善します。コンテンツをユーザーの近くにキャッシュすることで、CDNはレイテンシーと読み込み時間を短縮し、より良いユーザー体験を提供します。

2. セキュリティの強化

堅牢なセキュリティ対策を講じることで、安全なCDNはDDoS攻撃、データ漏洩、コンテンツ改ざんなどのさまざまな脅威から保護します。これにより、機密情報を保護し、ウェブサイトの整合性を維持できます。

3. 可用性の向上

CDNは、トラフィックを複数のサーバーに分散させることで、トラフィックの急増や攻撃時にもウェブサイトが利用可能であることを保証します。この冗長性は、オンラインプレゼンスの信頼性を高めます。

4. SEOの利点

検索エンジンは、安全なウェブサイトをランキングで優先します。HTTPSを導入し、CDNを安全にすることで、ウェブサイトのSEOパフォーマンスと可視性を向上させることができます。

5. コスト効率の良いセキュリティ

CDNを使用することは、セキュリティを強化するためのコスト効率の良い方法です。高価なハードウェアやソフトウェアソリューションに投資する代わりに、企業はCDNプロバイダーが提供するセキュリティ機能を活用できます。

CDNセキュリティリスクの理解

CDNは多くのセキュリティメリットを提供しますが、リスクがないわけではありません。これらのリスクを理解することは、効果的なセキュリティ対策を実施するために不可欠です:

1. データ漏洩

適切に保護されていない場合、CDNはデータ漏洩に対して脆弱である可能性があります。攻撃者は脆弱性を悪用して、CDNサーバーに保存された機密データに不正アクセスする可能性があります。

2. 設定ミス

誤った設定のCDNは、機密コンテンツを露出させたり、セキュリティの抜け穴を生じさせたりする可能性があります。リスクを最小限に抑えるために、セットアップと設定プロセス中にベストプラクティスに従うことが重要です。

3. 第三者依存

CDNを使用することは、セキュリティのために第三者プロバイダーに依存することを意味します。CDNプロバイダーがセキュリティインシデントを経験すると、あなたのウェブサイトのセキュリティと可用性に影響を与える可能性があります。

4. DDoS攻撃

CDNはDDoS攻撃を緩和できますが、それに対して完全に免疫があるわけではありません。高度な攻撃は依然としてCDNサーバーを圧倒し、サービスの中断を引き起こす可能性があります。

5. コンテンツ偽装

攻撃者はCDNを介して配信されるコンテンツを偽装しようとする可能性があり、誤情報やブランドの損傷を引き起こす可能性があります。コンテンツ整合性チェックを実施することで、このリスクを軽減できます。

CDNを保護するためのベストプラクティス

CDN(コンテンツ配信ネットワーク)セキュリティのベストプラクティスを実施することは、さまざまな脅威からウェブサイトとそのコンテンツを保護するために不可欠です。考慮すべき主要なCDNセキュリティのベストプラクティスは次のとおりです:

1. 評判の良いCDNプロバイダーを選ぶ

- プロバイダーを調査する: セキュリティに対する強い評判を持つCDNプロバイダーを選択します。DDoS保護、ウェブアプリケーションファイアウォール(WAF)、SSL/TLSサポートなどの機能を探します。

- セキュリティ認証: プロバイダーがセキュリティへの取り組みを示す関連するセキュリティ認証(例:ISO 27001、SOC 2)を持っているか確認します。

2. HTTPSを有効にする

- SSL/TLS暗号化: データを転送中に暗号化するために常にHTTPSを使用します。CDNがSSL/TLSをサポートしていること、および有効なSSL証明書がインストールされていることを確認してください。

- 自動HTTPS書き換え: すべてのリソースが安全に読み込まれるように、自動HTTPS書き換えを有効にします。

3. ウェブアプリケーションファイアウォール(WAF)を実装する

- トラフィックフィルタリング: WAFを使用して、ウェブアプリケーションとインターネット間のHTTPトラフィックを監視およびフィルタリングします。SQLインジェクションやクロスサイトスクリプティング(XSS)などの一般的なウェブの脆弱性をブロックするように設定します。

- カスタムルール: アプリケーションに関連する特定の脅威に対応するためにカスタムルールを設定します。

4. セキュリティプロトコルを定期的に更新する

- 最新情報を保持する: 最新のセキュリティ脅威とベストプラクティスに関する情報を常に把握してください。暗号化標準やアクセス制御を含むセキュリティプロトコルを定期的に更新します。

- パッチ管理: ソフトウェアやシステムが最新のセキュリティパッチで定期的に更新されていることを確認します。

5. トラフィックとログを監視する

- リアルタイム監視: 異常な活動についてトラフィックパターンやサーバーログを継続的に監視します。潜在的なセキュリティインシデントを通知するアラート機構を実装します。

- 異常検知: トラフィックパターンの異常を検出できるツールを使用し、セキュリティ脅威を示す可能性のある兆候を特定します。

6. セキュリティ監査を実施する

- 定期的な評価: 定期的にセキュリティ監査を実施し、CDNセキュリティ対策の効果を評価します。脆弱性を特定し、セキュリティ姿勢を強化するために是正措置を講じます。

- ペネトレーションテスト: 攻撃をシミュレートしてセキュリティ設定の弱点を特定するために、ペネトレーションテストを実施することを検討します。

7. アクセス制御と認証を実施する

- アクセスを制限する: 特定のコンテンツやリソースへのアクセスを制限するためのアクセス制御手段を使用します。IPホワイトリストやユーザー認証プロトコルを実施します。

- トークンベースの認証: APIや機密リソースに対してトークンベースの認証を使用し、権限のあるユーザーのみがアクセスできるようにします。

8. コンテンツ整合性チェックを使用する

- チェックサム検証: チェックサムやハッシュ関数を使用して、CDNを介して配信されるコンテンツが改ざんされていないことを確認するための整合性チェックを実施します。

- アラート機構: 整合性チェック中に検出された不一致について警告を設定します。

9. チームを教育する

- セキュリティトレーニング: 潜在的な脅威とセキュリティプロトコルの維持の重要性について、チームの意識を高めるためのトレーニングセッションを実施します。

- インシデント対応計画: セキュリティインシデントに効果的に対応するためのインシデント対応計画を策定し、コミュニケーションを図ります。

10. バックアップと災害復旧

- 定期的なバックアップ: ウェブサイトとコンテンツの定期的なバックアップを確保します。バックアップは、主要サーバーとは別の安全な場所に保存します。

- 災害復旧計画: セキュリティ侵害やデータ損失が発生した場合にサービスを復元する手順を概説した災害復旧計画を策定します。

11. サードパーティスクリプトの使用を制限する

- サードパーティコンテンツのレビュー: サードパーティスクリプトやリソースを使用する際には慎重になり、脆弱性を引き起こす可能性があるため、定期的にこれらのスクリプトをレビューおよび監査します。

- サブリソース整合性(SRI): サードパーティスクリプトに対してサブリソース整合性(SRI)属性を使用し、ファイルが改ざんされていないことを確認します。

12. レート制限を実施する

- トラフィックを制御する: ユーザーが特定の時間枠内でサーバーに行えるリクエストの数を制御するためにレート制限を使用します。これにより、DDoS攻撃やブルートフォース攻撃を軽減します。

13. ジオブロッキングを利用する

- アクセスを制限する: ビジネスが特定の地域で運営されている場合、対象とするオーディエンスに関連しない国や地域からのアクセスを制限するためにジオブロッキングを実施することを検討します。

14. CDN設定を定期的に見直す

- 設定管理: セキュリティポリシーとベストプラクティスに沿ってCDN設定を定期的に見直し、更新します。

- 未使用リソースの削除: セキュリティリスクを引き起こす可能性のある未使用または古いリソースをCDNから定期的に監査して削除します。

Tencent EdgeOneがネットワークサービスを最適化する方法は?

EdgeOneは、100か国以上にわたる3,200以上のエッジノードを活用して、グローバルに迅速なコンテンツを配信します。高度なGSLB(グローバルサーバーロードバランシング)およびインテリジェントルーティング最適化を通じて、ユーザーを最寄りのエッジノードに自動的に誘導し、遅延を大幅に削減し、静的および動的コンテンツの配信効率を向上させます。

EdgeOneは、さまざまなサイバー脅威に対してエンタープライズグレードの保護を提供する包括的なセキュリティ機能をエッジで統合しています。15Tbps以上の総保護能力を持つグローバルクリーンセンターと高度なAI駆動のセキュリティエンジンにより、DDoS攻撃、悪意のあるボット、SQLインジェクション、その他のウェブの脆弱性に効果的に対抗し、正当なトラフィックがスムーズに流れるようにします。

EdgeOneは、エッジでの加速とセキュリティ機能を統合することで、パフォーマンスを最適化しながらウェブサービスの強力な保護を維持する統一ソリューションを提供します。この統合により、個別のCDNとセキュリティソリューションを必要とせず、管理が簡素化され、運用の複雑さが軽減されます。

エンタープライズグレードの加速とセキュリティを体験する準備はできましたか?今すぐEdgeOneの14日間無料トライアルを開始し、1TBのデータ転送を含めてください。

CDNセキュリティに関するFAQ

Q1: CDNは通常どのようなセキュリティ機能を提供しますか?

A1: 現代のCDNは、さまざまなサイバー脅威からウェブサイトを保護するために、DDoS保護、WAF(ウェブアプリケーションファイアウォール)、ボット管理、SSL/TLS暗号化を提供します。

Q2: CDNのDDoS保護はどのように機能しますか?

A2: CDNは、サーバーの分散ネットワークを使用して、悪意のあるトラフィックを元のサーバーに到達する前に吸収し、フィルタリングすることで、DDoS攻撃を効果的に緩和します。

Q3: CDNはデータ漏洩を防ぐのに役立ちますか?

A3: はい、CDNはSSL/TLS暗号化やアクセス制御ルールなどのセキュリティ機能を提供し、機密データの転送中および保存中に保護します。

Q4: CDNセキュリティにおけるWAFとは何ですか?

A4: ウェブアプリケーションファイアウォール(WAF)は、ウェブアプリケーションとインターネット間のHTTPトラフィックを監視およびフィルタリングし、悪意のあるリクエストや一般的なウェブの脆弱性をブロックします。

Q5: CDNのレート制限はウェブサイトをどのように保護しますか?

A5: レート制限は、特定の時間枠内で単一のIPアドレスからのリクエストの数を制限することで、ブルートフォース攻撃や乱用を防ぐのに役立ちます。

Q6: CDNはセキュリティ規制に準拠していますか?

A6: 主要なCDNプロバイダーは、データ保護とプライバシーを確保するために、PCI DSS、GDPR、ISO 27001などの主要なセキュリティ基準に準拠しています。